Moje małe cyfrowe śledztwo na temat plików udostępnionych w Aferze podsłuchowej - czyli co da się wyczytać z plików

Thu, 18 June 2015

Wchodząc w posiadanie akt z Afery Podsłuchowej udostępnionych przez p. Zbigniewa Stonogę zaciekawiło mnie - ile można odczytać "między wierszami" - tj. z samej struktury plików, ich właściwości i znaczników czasowych. Oto ustalenia mojego 2-godzinnego (! :), prywatnego "śledztwa":

Na samych aktach (na okładce) widnieje napis "Digitalizacja", tak więc uznaję, że robienie im zdjęć to normalna praktyka. A firmy adwokackie chcące oszczędzić sobie czas mają nieustanny dostęp do cyfrowych kopii.

W tomie XXII w zdjęciach znajdują się informacje EXIF. Zdjęcia były robione aparatem Sony Cyber-shot DSC-HX50 dnia 6 marca 2015 r.

Na skopiowanie jednego tomu (250str) schodziło kopiującemu ok. 22 minuty (robił to prawie maszynowo).

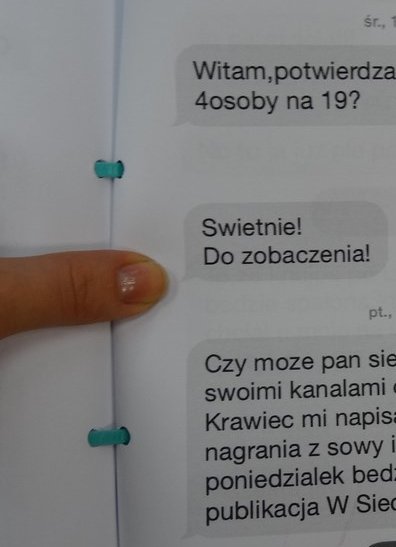

Po zdjęciu DSC01372.JPG z tomu XXVIII wydaje się, że jest na nim kobiecy (?) kciuk. W każdym razie miejsce pozostawienia odcisku palca jest wyraźnie widoczne.

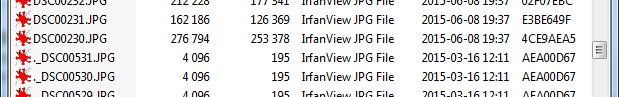

Zdjęcia były składowane w systemie Mac OS - widać to po ukrytych plikach meta-danych towarzyszących zdjęciom (zamiast np. pliku Thumbs.db). Przykładowo plik w postaci ._DSC00226.JPG odpowiada plikowi DSC00226.JPG w tym samym archiwum.

Ciekawostką jest to, że te domniemane meta-dane, czy "miniaturki" mają w większości taką samą zawartość (tutaj musi się wypowiedzieć ktoś kto zna MacOS X'a):

Ciekawostką jest to, że te domniemane meta-dane, czy "miniaturki" mają w większości taką samą zawartość (tutaj musi się wypowiedzieć ktoś kto zna MacOS X'a):

Mac OS X 2 °â ATTR;šÉ˙ â

Mac_Metadata

This resource fork intentionally left blank ˙˙

"W większości", bo jednak występują grupy różniące się sumą kontrolną - np. w archiwum XXII mamy meta dane z jedynie dwoma grupami sum kontrolnych dla tych meta-plików.

Daty modyfikacji/utworzenia plików z prefixem ._ (które są wcześniejsze niż daty modyfikacji zdjęć) mogą coś dopowiedzieć w sprawie.

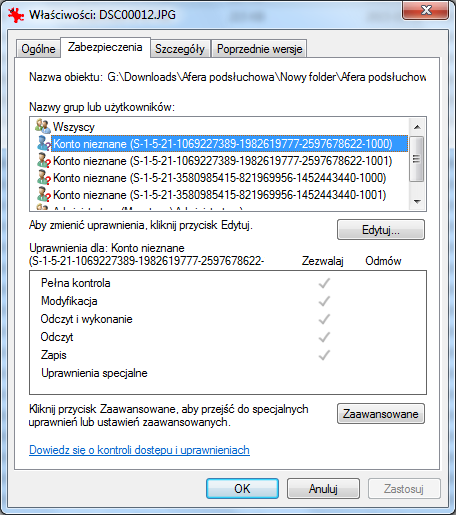

Ciekawostką są również prawa dostępu dla określonych kont/grup we właściwościach plików wraz z identyfikatorami w deskryptorze zabezpieczeń (akta musiały więc przejść przez komputer z systemem plików NTFS).

Tom XXII zaczął być kopiowany o 14:08... Tom XXVIII skończył być kopiowany o 15:59. Tak więc przekopiowanie 7 tomów w tempie iście maszynowym zajęło 1 godzinę i 51 minut. Jeśli wszystkie akta były kopiowane w takim kosmicznym tempie, to skopiowanie całości (zważając na to, że 1369 zdjęć zostało skopiowanych w 1 godzinę i 51 minut [12,3 zdjęcia/minutę, 1 zdjęcie co 4,87 sekundy]), skopiowanie więc 5793 stron zajęło około 470 minut = 7 godzin i 50 minut.

Idąc tym tokiem rozumowania (przy założeniach, że kopiowanie było robione w sposób ciągły i jednorodny) można podejrzewać, że kopiowanie rozpoczęło się około godziny 8:09 (zaraz po otwarciu instytucji?).

| Ilość stron w poszczególnych tomach akt | |

|---|---|

| Tomy I - XXII to pliki PDF | |

| I | 188 zdjeć |

| II | 73 zdjęcia |

| III | 281 zdjeć |

| IV | 157 zdjeć |

| V | 242 zdjeć |

| VI | 225 zdjeć |

| VII | 219 zdjeć |

| VIII | 232 zdjeć |

| IX | 251 zdjeć |

| X | 252 zdjeć |

| XI | 108 zdjeć |

| XII | 218 zdjeć |

| XIII | 119 zdjeć |

| XIV | 269 zdjeć |

| XV | 254 zdjeć |

| XVI | 216 zdjeć |

| XVII | 253 zdjęć |

| XVIII | 256 zdjęć |

| XIX | 216 zdjęć |

| XX | 155 zdjęć |

| XXI | 240 zdjęć |

| Łącznie wykonano | 4424 zdjęcia |

| Tomy XXII - XVIII to tomy ze zdjęciami JPG | |

| XXII | 224 zdjęcia |

| XXIII | 302 zdjęcia |

| XXIV | 35 zdjęć |

| XXV | 269 zdjęć |

| XXVI | 258 zdjęć |

| XXVII | 56 zdjęć |

| XXVIII | 225 zdjęć |

| W sumie | 1369 zdjęcia |

| Łącznie wykonano: | 5793 zdjęcia |

Zakończenie

To tyle co udało mi się ustalić przez te 2 godziny. Nie ukrywam, że informatyka śledcza to wspaniałe zajęcie. Nie można się nudzić! :)